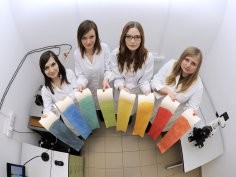

Nie ma objawów, może być rak? Nowy chemoczujnik go wykryje!

13 maja 2016, 06:06Krokiem ku spersonalizowanej diagnostyce medycznej i profilaktyce nowotworów jest detektor opracowany w grupie prof. dr. hab. Włodzimierza Kutnera z Instytutu Chemii Fizycznej PAN (IChF PAN) w Warszawie. Jego najważniejszym elementem jest cienka warstwa polimeru, rozpoznająca cząsteczki neopteryny.

Komputerowa tresura psów

6 maja 2016, 11:03Naukowcy z Uniwersytetu Stanowego Północnej Karoliny stworzyli sprzęt i oprogramowanie, które pozwalają komputerowi autonomicznie wytresować psa. Jak wyjaśniają, komputer reaguje na mowę ciała czworonoga.

Kwantowy crowdsourcing

18 kwietnia 2016, 12:22Zasady fizyki kwantowej wydają się całkowicie sprzeczne z ludzką intuicją. Gra stworzona przez grupę naukowców dowodzi jednak, że nawet ludzie bez odpowiedniego wykształcenia mogą je intuicyjnie coraz lepiej rozumieć

Rembrandt komputerowego nie-Rembrandta

7 kwietnia 2016, 12:36Po przeanalizowaniu wszystkich znanych dzieł Rembrandta komputer stworzył obraz, który jak najbardziej przypominał styl mistrza, ale nadal mógł uchodzić za jego własną pracę. Dzięki drukowi 3D uzyskano teksturę farby olejnej.

Wolą być z tymi, co lubią podobnie zjeść

23 marca 2016, 07:19Niektóre ryby wolą towarzystwo zwierząt gustujących w podobnym pokarmie, które przez to podobnie pachną, niż pływanie z przedstawicielami swojego gatunku.

Nowatorska metoda pomiaru pH w skali nano

15 marca 2016, 13:16Nowatorską metodę pomiaru pH w nanoskali właśnie zaprezentowali naukowcy z Instytutu Chemii Fizycznej PAN w Warszawie.

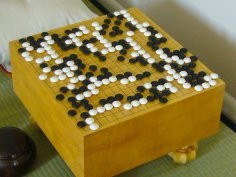

AlphaGo wygrał ostatnią partię z Lee Sedolem

15 marca 2016, 11:58Lee Sedol, mistrz świata w Go, przegrał ostatnią partię z AlphaGo. Tym samym wynik meczu pomiędzy człowiekiem a sztuczną inteligencją został ustalony na 1:4

Rządowa inwestycja w kwantową informatykę

2 marca 2016, 11:21Rząd Jej Królewskiej Mości ma zamiar wydać ponad 200 milionów funtów na badania nad kantowymi komputerami. Większość z tej kwoty, bo 167 milionów GBP, trafi do Doctoral Training Partnership

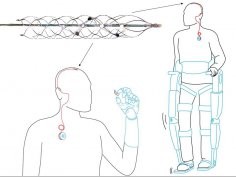

Stentrod - sposób na protezy kontrolowane myślą?

25 lutego 2016, 07:36W ciągu 10 lat mogą powstać kontrolowane myślą protezy, wózki inwalidzkie i komputery, twierdzi australijski naukowiec. Terry O'Brien, dziekan Wydziału Medycyny University of Melbourne ma zamiar przeprowadzić w przyszłym roku testy implantu, który odbiera i przekazuje sygnały z mózgu

Mistrz świata (jeszcze) nie boi się komputera

22 lutego 2016, 12:57Mistrz świata w go, Lee Sedol, uważa, że pokona program AlphaGo w zaplanowanej na marzec rozgrywce. Nie jest jednak pewien, czy będzie w stanie pokonać komputer w przyszłym roku.